本文将为您介绍什么是UDP 泛洪(UDP Flood)攻击?如何发起和防御UDP 泛洪攻击?

1、什么是UDP 泛洪(UDP Flood)攻击?

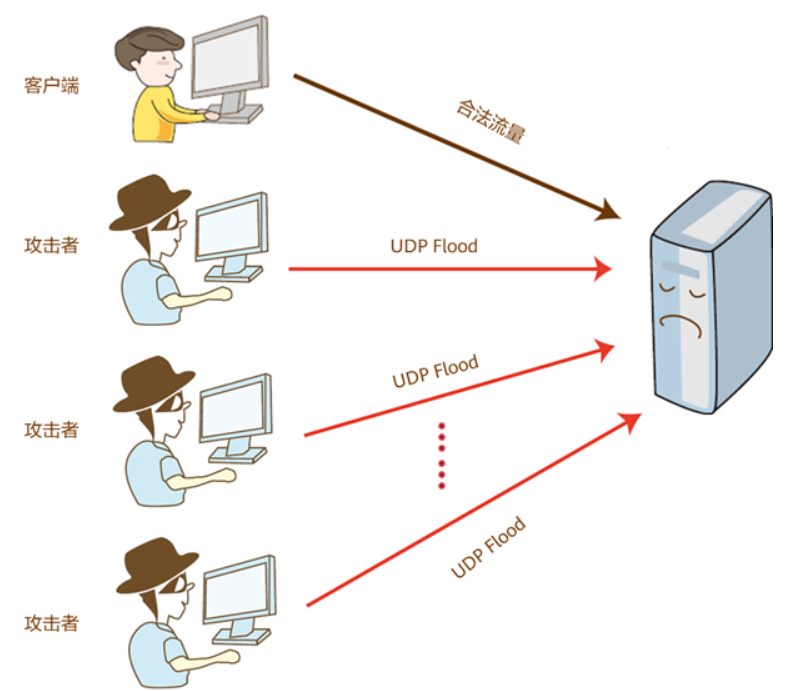

UDP 泛洪(UDP Flood)攻击是DDoS攻击的一种。DDoS攻击的中文名是分布式拒绝服务攻击,英文全称是Distributed Denial-of-service。

DDoS攻击有多种类型,分别是:流量型攻击(Volume-Based Attacks)、协议型攻击(Protocol Attacks)、应用层攻击(Application Layer Attacks)、反射与放大攻击(Reflection & Amplification Attacks)。UDP 泛洪(UDP Flood)攻击属于流量型攻击。

2、UDP泛洪攻击原理

攻击者向目标服务器的随机端口发送大量 UDP(用户数据报协议) 数据包,试图耗尽目标的 带宽和计算资源,使其无法正常响应合法请求。

由于 UDP 是无连接协议,服务器在接收到 UDP 数据包时,会检查该端口是否开放:

- 如果端口关闭,服务器需要返回 ICMP“端口不可达”消息,消耗 CPU 资源。

- 如果端口开放,服务器可能需要处理 UDP 负载数据,进一步增加压力。

当服务器资源被大量 UDP 流量占用时,正常用户的请求可能无法得到处理,导致服务不可用。

3、如何发起 UDP 泛洪攻击?(攻击原理)

攻击者通常使用 僵尸网络(Botnet) 或 脚本工具 来生成 UDP 泛洪攻击。

常见 UDP Flood 攻击方法:

- 伪造 UDP 源地址(IP Spoofing):

- 伪造源 IP,使受害者无法轻易阻止攻击流量。

- 向目标随机端口发送大量 UDP 数据包:

- 使用 hping3、LOIC、UDP Unicorn 等工具不断发送 UDP 数据包。

- 利用放大攻击(如 DNS、NTP、Memcached):

- 通过向开放的 UDP 服务器发送小请求,让它们返回大响应,放大攻击流量。

示例:使用 hping3 进行 UDP Flood 攻击

hping3 --flood --rand-source --udp -p 80 <目标IP>

解释:

- --flood:高速发送数据包

- --rand-source:随机生成源 IP,避免被轻易阻止

- --udp:使用 UDP 协议

- -p 80:攻击目标的 80 端口(也可指定其他端口)

- <目标IP>:目标服务器 IP

4、如何防御 UDP 泛洪攻击?

UDP 泛洪攻击可以通过 流量控制、访问限制和防火墙规则 进行缓解。

1. 服务器端防御措施

(1) 配置防火墙(iptables)限制 UDP 速率

iptables -A INPUT -p udp -m limit --limit 10/s --limit-burst 20 -j ACCEPT

iptables -A INPUT -p udp -j DROP

(2) 关闭不必要的 UDP 端口

sudo netstat -anu # 查看 UDP 监听端口

sudo ufw deny proto udp from any to any port 123 # 关闭 NTP(端口123)

(3) 限制 ICMP 响应(防止 ICMP 端口不可达消息耗尽资源)

echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_broadcasts

echo 1 > /proc/sys/net/ipv4/icmp_ignore_bogus_error_responses

防止服务器因 UDP 攻击产生大量 ICMP 响应。

2. 网络防护措施

(4) 启用 DDoS 防护(云端/硬件防火墙)

- 使用 CDN(如 Cloudflare) 过滤恶意 UDP 流量。

- 部署硬件防火墙(如 Arbor、Fortinet) 进行流量清洗。

(5) 采用流量分析工具(监控异常 UDP 流量)

- Wireshark、tcpdump 监控 UDP 数据包:

tcpdump -i eth0 udp

NetFlow、sFlow 监控流量模式,发现异常流量。