人类生活在 21 世纪,我们的大部分交易都是在网上进行的。因此,个人、企业和组织面临着新的网络安全威胁。许多此类数字威胁会侵入您的系统并威胁个人的行为。当今世界最危险的数字威胁之一就是这种恶意软件。在本文中,我们将讨论这种恶意软件的重要性、数字威胁如何影响您的系统、如何识别它以及如何保护您的系统免受其侵害。

什么是远程访问木马?

这是一种恶意软件程序,它包含一个二级通道,用于对目标计算机进行控制。这些恶意软件通常隐藏在游戏等常见程序中,或以电子邮件链接的形式发送。当主框架被攻破时,入侵者可能会利用它将木马传播到其他脆弱的计算机并建立僵尸网络。

由于 RAT 能够实现监管控制,因此入侵者可以在指定的 PC 上执行几乎任何操作,包括:

- 通过键盘记录器或其他间谍软件检查客户行为。

- 获取私人数据,例如万事达卡和政府支持的退休号码。

- 启动框架的网络摄像头并录制视频。

- 进行屏幕截图。

- 侵占感染和其他恶意软件。

- 设计驱动器。

- 删除、下载或修改文件和记录系统。

BACK ORIFICE ROOTKIT 是已知最令人震惊的 RAT 实例之一。一位名为 Cult of the Dead Cow 的程序员创建了 Back Orifice,以揭露 Microsoft Windows 操作系统的安全漏洞。

RAT 很难识别,因为它们通常不会出现在运行项目或任务的列表中。它们执行的操作可能与真实项目的操作相似。此外,闯入者通常会关注资源使用程度。这样,性能下降不会让客户意识到出了问题。

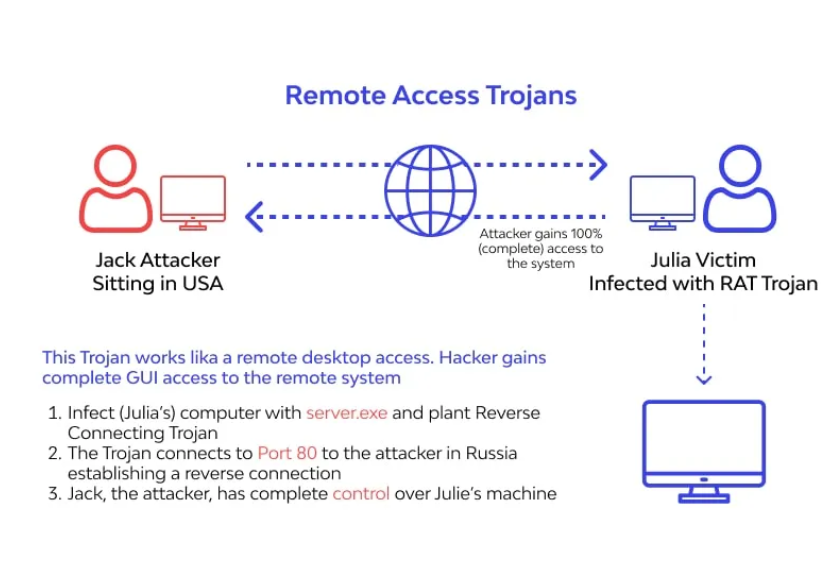

远程访问木马如何工作?

与其他类型的恶意软件一样,远程访问木马通常与看似真实的文件(如邮件或预安装的程序)相关联。然而,最近发现,这些危险的威胁制造者在其技术被发现并公开披露后正在迅速改变工作方式。

然而,真正使这种恶意软件特别危险的是它可以模仿可靠的远程访问应用程序。当它们被安装时,你不会知道它的存在,因为它不会出现在活动项目或运行周期列表中。为什么?对于攻击者来说,避免被关注和不被攻击更有价值。如果你没有采取极端的安全措施,你的电脑上可能会有远程访问木马很长一段时间而不被发现。

与键盘记录(一种在受害者不知情的情况下记录用户控制台上按键的病毒)或勒索软件(对计算机或智能手机上的所有数据进行加密,阻止数据所有者访问数据,直到付款后才可访问)截然不同的是,远程访问木马让攻击者可以完全控制受感染的系统,只要他们不被发现即可。

可以想象,这种行为可能会导致危险的情况。例如,如果 RAT 与键盘记录器配对,它可以轻松获取财务和个人数据的登录数据。更糟糕的是,它们可以秘密启动计算机的摄像头或麦克风,甚至访问私人照片和文件,或利用您的家庭组织作为中间服务器,秘密实施犯罪。

远程访问木马检测

随着欺诈者不断改进规避银行安全的方法,勒索预防系统也应随之改进。大多数系统无法检测 RAT 的存在,因为它们依赖于传统的安全措施,如指纹识别或设备验证。因为这种恶意软件不会试图隐藏在用户的真实设备上,而是真正的用户在操作设备。因此,如果银行要有效地监控 RAT 和浏览器中的 RAT,就需要一种先进的方法来处理安全问题。

更重要的是?双因素验证(一项强大的新规则 PSD2)提供的保护有限,特别是针对 RAT。例如,假设银行在攻击者尝试进行虚假交易时要求他们提供 OTP(一次性密码),他们可以巧妙地利用真实客户的暂停会话从实际受害者那里获取该密码。

人们普遍认为社交生物识别技术相当于主要的网络安全功能,能够识别并因此抵御恶意软件攻击。这是因为,除了识别已知的用户设备外,生物识别技术还会分析用户的行为和智力,而不会干扰用户体验本身。它可以使用先进的人工智能算法逐步分析设备背后的用户,以识别其独特的社交生物特征。

通过学习这些行为准则(识别鼠标方向的异常、可疑的控制台使用或控制电脑的设备延迟),高科技社交生物识别技术可以检测到会议期间发生的惊人行为变化,但这种变化是轻微或短暂的。这些关键信息可以标记潜在的远程访问木马渗透或帐户接管 ( ATO ) 尝试。

如何防范远程访问木马?

RAT 旨在隐藏在受感染的机器上,为攻击者提供秘密访问权限。他们通常通过在看似真实的应用程序上搭载恶意功能来实现这一点。例如,被盗的电子游戏或商业应用程序可能免费提供,因为它已被修改为包含恶意软件。

RAT 的隐蔽性使其难以防范。区分和限制 RAT 影响的一些技术包括:

- 集中精力于感染媒介:RAT 与任何恶意软件一样,只有在目标计算机上安装和执行时才有风险。通过防范网络钓鱼和定期修复系统,可以降低 RAT 的威胁,使它们更难感染计算机。

- 检测异常行为:RAT 是一种木马程序,通常伪装成真正的应用程序,可能由添加到真正的应用程序中的恶意功能构成。检测应用程序是否存在异常行为,例如 notepad.exe 产生的网络流量。

- 监视网络流量:RAT 使攻击者能够远程控制公司内受感染的 PC,向其发送命令并获取结果。搜索可能与这些交换相关的异常公司流量。

- 执行最小权限:最小权限原则表示,用户、应用程序、系统等应仅拥有处理其业务所需的访问权限和许可。执行和授予最小权限有助于限制攻击者使用 RAT 可以做的事情。

- 启用多重身份验证(MFA) :RAT 通常试图窃取在线帐户的用户名和密码。启用 MFA 有助于限制身份验证泄露的影响。