2021年7 月 4 日周末,Kaseya 网络攻击影响了 1,000 多家公司,可能成为有史以来最大的黑客攻击之一。这也是“供应链”黑客攻击的典型案例:这是一种网络攻击,犯罪分子以软件供应商或 IT 服务公司为目标,以玷污其客户。

供应链攻击是一种即将来临的数字威胁,有可能极大地放大单一安全漏洞造成的危害。去年发生的几起最严重的网络攻击都是由供应链攻击造成的,包括 Kaseya 漏洞和 SolarWinds 攻击。

随着网络犯罪分子继续关闭大型企业和社会基础设施的关键部分以索要赎金,股票网络黑客试图通过从小型和中型企业中提取全部款项来扩大计算机入侵的痛苦,而这些企业原本看起来并不像有前途的勒索目标。

生产网络攻击定义

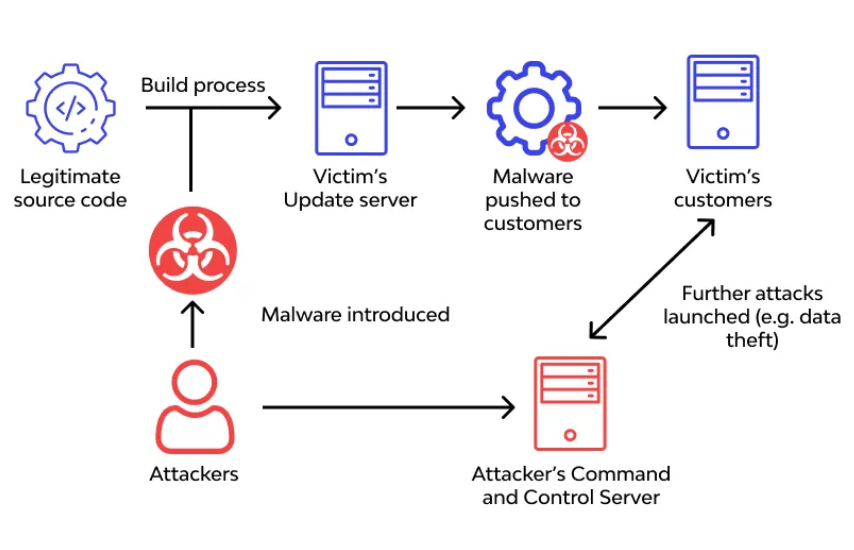

在一般的黑客攻击中,网络罪犯会选择一家公司作为目标,并寻找一种独特的方法来侵入该特定受害者的计算机网络。然而,在生产网络攻击中,黑客会渗透到一家为多家公司提供软件或 IT 服务的公司。他们可能会将恶意软件植入该公司在其客户计算机上安装的软件更新的“存储网络”中。鉴于 IT 管理公司几乎可以无限访问其客户的计算机系统,病毒可以同时在数千台计算机上安装而不被发现。

生产网络黑客攻击的目标往往是企业;任何使用受感染供应商软件的人都可能成为攻击目标。这增加了中小型企业的风险,因为这些企业通常会逃避网络犯罪分子的注意。在 Kaseya 攻击中,黑客似乎试图通过攻击多家私营企业来获取巨额总收益。

供应链如何发起攻击?

商店网络攻击利用真实过程来获取对商业环境的无限制访问权限。这种攻击从渗透商家的安全保护开始。由于许多商家的网络安全措施令人担忧,这个过程通常比直接攻击受害者要容易得多。

入侵可以通过不同的攻击媒介实现。一旦注入到商家的环境中,恶意代码就需要插入到其主机的精心标记的路径中。这是访问卖家客户网络的方法。计算机签名检查一段程序是否对制造商可信,从而允许将产品传输到所有有组织的聚会。

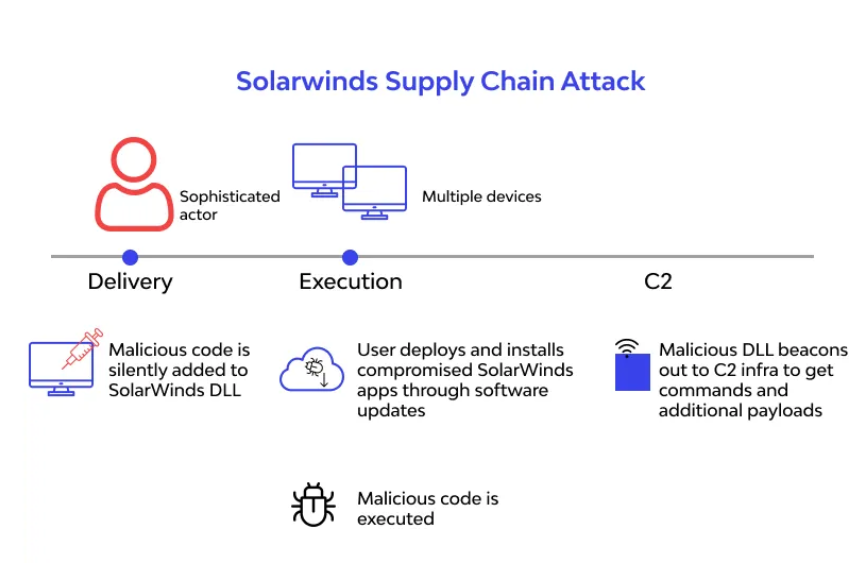

通过隐藏在这种计算机签名背后,恶意代码得以利用受感染卖家和其客户组织之间持续不断的程序更新流量。入侵美国政府的恶意负载被注入到 SolarWinds 动态链接库文件 (.dll 文件) 中。该文件是 SolarWinds Orion 程序的精心标记资源,这是国家/地区程序员访问 SolarWind 客户群所需的掩码。

受感染的商家会意外地将恶意软件传播到其整个客户组织。与恶意负载配合使用的产品修复程序包含一个可与所有第三方工作人员通信的辅助通道,这是恶意软件的传播点。

一家著名的专业公司可以通过一次更新感染数千家公司,帮助危险的表演者以更少的努力实现更高的接触质量。

Solarwinds 供应链攻击

关于去年针对系统管理工具供应商 SolarWinds 的 18,000 名客户的国家攻击的报道仍在不断恶化。根据《纽约时报》的一篇新报道,SolarWinds 攻击被归咎于俄罗斯,据最初报道,它渗透了“几十个”政府和企业组织。有超过 250 个组织受到影响,攻击者利用了多个生产网络层。

安全评级公司 BitSight 估计,SolarWinds 攻击可能使数字保险公司损失高达 9000 万美元。这是因为政府机构不接受数字保护。此外,攻击者试图尽可能低调地窃取数据,因此没有破坏系统。

供应链攻击示例

商店网络攻击允许网络犯罪分子污染大量受害者,而无需对每个目标都进行网络钓鱼攻击。这种不断增长的技能最近促进了这种攻击技术的普及。

以下是一些供应链攻击的主流案例:

-

美国政府生产网络攻击

日期:2020 年 3 月

这次事件可能是未来商店网络攻击的典型例子。2020 年 3 月,国家程序员通过第三方供应商 Solarwinds 的受损更新侵入了美国政府通信。

此次攻击感染了全球多达 18,000 名客户,其中包括美国的六个政府部门:

- 能源部

- 国家核安全局

- 美国国务院

- 美国商务部

- 美国财政部

- 国土安全部

研究仍在进行中。可能需要数月甚至数年的时间才能发现被专家称为有史以来最现代的股票网络攻击之一的网络攻击的最终影响。

-

针对供应链的攻击

日期:2014 年 2 月

网络犯罪分子通过第三方 HVAC 供应商获取了零售商的敏感信息,导致 Target USA 遭遇了重大数据泄露。网络攻击者获取了个人身份信息 ( PII ) 和财务信息,影响了 7000 万客户和 4000 万张信用卡和 Visa 卡。

攻击者利用电子邮件网络钓鱼攻击侵入了 HVAC 外部供应商商家。

-

Equifax供应链攻击

日期:2017 年 9 月

Equifax 是最大的万事达卡发行机构之一,其网站因应用程序漏洞而遭遇数据泄露。此次泄露影响了Equifax 超过 1.47 亿客户,被盗敏感信息包括政府支持的退休号码、驾驶执照号码、出生日期和地址。

-

巴拿马文件供应链攻击

日期:2016 年 4 月

巴拿马律师事务所 Mossack Fonseca 在一次泄密中泄露了超过 2.6TB 的敏感客户信息。此次泄密揭露了超过 214,000 个组织和高级政府官员的不正当避税策略。

律师事务所往往是最佳的网络攻击中心,因为它们在员工身上存储了极其敏感且意义深远的客户信息。

供应链攻击洞察

这种网络攻击方法的接受度正在以惊人的速度增长。根据赛门铁克的一项研究, 2019 年商店网络攻击增加了 78%。随着美国政府突破的成功推动恶意攻击者改变对这种攻击方法的偏好,这种普及度预计会进一步增长。

供应链攻击的成本

无论企业规模如何,供应链攻击造成的经济影响都可能是巨大的。各种因素都会增加后续成本,例如中断测试工作、声誉受损造成的业务损失以及行政罚款。

根据IBM和Ponemon Institute的报告,2020年数据泄露的平均成本为386万美元,平均识别和控制时间跨度为280天,即超过9个月。美国的平均数据泄露成本最高,每次泄露高达819万美元。

在美国,医疗和金融行业由于敏感数据保护的监管要求更为严格,导致数据上岸成本最高,医疗和金融行业平均每个数据泄露事件的成本分别为713万美元和556万美元。

除了管理压力之外,数据泄露的高成本是每次事故的修复期过长造成的。280 天约占全年的 75%,这段时间足以支付额外的修复费用,而总收入却在减少,甚至下降。

在发生生产网络攻击时降低成本的关键是制定一个可以快速实施的精细修复措施。快速发现和修复还可以限制数字攻击者在您的环境中停留的时间,从而限制受损敏感信息的数量。

预防供应链攻击的技巧

供应链网络安全最佳实践

这里有一些建议的程序可以帮助保护您的关联免受库存网络威胁。

- 引导出威胁形势

第一步是全面定义产品库存网络。在大型组织中,它可能由数千家软件供应商、开源项目、IT 和云服务组成。

可以使用软件组件分析 (SCA) 等自动化工具来查找组织软件项目中隐藏的软件问题,并扫描其中是否存在安全和法律问题。但这还不够,您需要列出软件项目中使用的所有第三方工具和服务的完整清单。

- 安排与治理

确保您的生产网络供应商已制定、批准和保证安全安排和方法。您可以通过适当的确认来检查这一点,例如HIPAA业务合作伙伴协议或 PCI 审查。供应商应有内部管理,以确保安全框架和方法得到建立。

公司与其提供商之间的协议应明确规定访问和使用数据的规范和要求,以便在发生侵权时准确分配责任。协议应要求提供商在被侵犯时通知公司。还应有明确的协议来减轻与提供商的关系结束时的风险。

- 控制信息权限

公司向外部人员提供数据并不意外,但必须经过深思熟虑。接触数据的人越多,控制和缓解风险就越困难。在开始解决供应链安全问题时,请进行调查并确定当前的情况——谁接触了数据以及他们如何处理数据——然后利用这些信息来限制数据访问。

这对于第三方供应商来说尤其重要,因为他们的安全控制通常不如企业的安全控制那么严格,因此经常受到开发人员的关注。在选择供应商时,请考虑其网络安全系统,确保可靠性,并根据需要调整其可以访问的数据类型。

向卖家提供数据的一种方法是“单向馈送”——即在卖家需要时,将特定卖家所需的数据传递给他们,并且只与他们共享。企业可以使用数据隐藏来降低数据的敏感性,并确保卖家在不再需要数据时丢弃数据。

- 降低来自开发人员端点的风险

许多供应链攻击都集中在破坏开发人员工作站或开发环境上。开发人员工作站有权向CI/CD 管道提交代码,对攻击者来说,这是一个“大赌注”。这就是臭名昭著的 SolarWinds 攻击如何渗透到公司的构建管道中,并能够将恶意代码直接发送到其产品中。

您应该全面保护对组织构建周期至关重要的任何端点(工作站、服务器或云虚拟机) 。这可以通过部署端点保护平台来实现,包括端点识别和响应 (EDR) 技术,它可以识别端点上的异常行为并与安全团队的快速响应配合使用。